En este artículo, se explica cómo los integradores y administradores pueden aprovechar los usuarios de servicio de Brightspace y las credenciales de cliente OAuth 2.0 para autenticar integraciones seguras de servidor a servidor, automatizar flujos de trabajo y administrar el acceso a la API de máquina a máquina sin cuentas humanas.

Introducción

En todo el ecosistema de Brightspace, los desarrolladores y los administradores han estado solicitando una manera más sencilla y segura de respaldar integraciones, automatizaciones y servicios en segundo plano, sin depender de cuentas humanas o tokens de larga duración. Hoy, nos complace anunciar un gran avance en la satisfacción de esa necesidad: usuarios de servicio, un nuevo tipo de identidad no humana diseñada específicamente para cargas de trabajo de máquina a máquina (M2M).

Los usuarios de servicio, junto con la nueva concesión de credenciales de cliente OAuth 2.0 de Brightspace con afirmaciones de cliente JWT, proporcionan un modelo de autenticación moderno, de permisos mínimos y basado en estándares para integraciones automatizadas. En conjunto, permiten el acceso seguro a las API sin indicaciones para el usuario, redirecciones del navegador o tokens de actualización.

Esta importante mejora en Brightspace abre la puerta a integraciones más limpias, seguras y fáciles de mantener en toda la plataforma.

¿Qué son los usuarios de servicio?

Los usuarios de servicio son cuentas de usuario de Brightspace especializadas diseñadas para sistemas e integraciones automatizados. A diferencia de las cuentas humanas estándar, estas permiten lo siguiente:

- Tener autenticación de API no interactiva

- Seguir principios estrictos de permisos mínimos

- Estar vinculados a una sola aplicación

- Admitir permisos de alcance limitado mediante roles de Brightspace

- Participar en el modelo de acceso a la organización de formas predecibles

Puede considerarlos como operadores de máquinas en su entorno de Brightspace. Estas cuentas actúan en nombre de una aplicación en lugar de una persona y solo tienen los permisos que los administradores eligen otorgar.

Por qué creamos usuarios de servicio

Las instituciones y los socios han solicitado constantemente una solución de primera clase para lo siguiente:

- Trabajos de sincronización de SIS o software intermedio programados

- Procesos en segundo plano automatizados

- Generación de análisis del lado del servidor

- Operaciones de actualización de contenido y sincronización de catálogos

- Puentes de sistema a sistema a través de la infraestructura institucional

Estas situaciones fueron difíciles de abordar mediante flujos OAuth delegados diseñados para usuarios humanos. Los usuarios de servicio proporcionan un modelo de identidad adecuado para el acceso automatizado que es transparente, seguro y alineado con las necesidades de las cargas de trabajo no interactivas.

Cómo encajan los usuarios de servicio en la seguridad de Brightspace

La herramienta Usuarios de servicio se basa directamente en el modelo de rol de usuario de Brightspace y sigue los mismos principios de autorización principales que los administradores ya conocen.

Acceso en cascada

Los usuarios de servicio se pueden inscribir en cualquier nivel en la estructura de la organización Brightspace. Estas inscripciones se pueden organizar en cascada a través de unidades de organización cuando corresponda. Esto permite que una integración acceda exactamente a los cursos o las unidades de organización que necesita, sin otorgar acceso innecesario. Los administradores pueden administrar estas inscripciones y permisos mediante los mismos modelos que ya utilizan para cuentas humanas.

Separación clara de la interfaz de usuario

Para mantener la administración clara y evitar mezclar identidades automatizadas con personas reales:

- Los usuarios de servicio aparecen en una ubicación dedicada en Administrar extensibilidad.

- Se excluyen de los listados de alumnos estándar, las búsquedas de usuarios, las exportaciones, los conjuntos de datos y las API no relevantes.

- Las opciones de configuración se optimizaron para enfocarse en la integración y el control de acceso.

Esta separación garantiza que las identidades de servicio automatizadas sean fáciles de administrar y claramente distintas de las de los usuarios humanos.

Presentación de las credenciales de cliente OAuth 2.0 con afirmaciones de cliente JWT

Para brindar soporte a los usuarios de servicio, Brightspace ahora ofrece un nuevo y sólido flujo de autenticación basado en OAuth 2.0.

Concesión de credenciales de cliente (CCG)

La concesión de credenciales de cliente está diseñada para la autenticación de máquina a máquina, en la que una aplicación se autentica como sí misma.

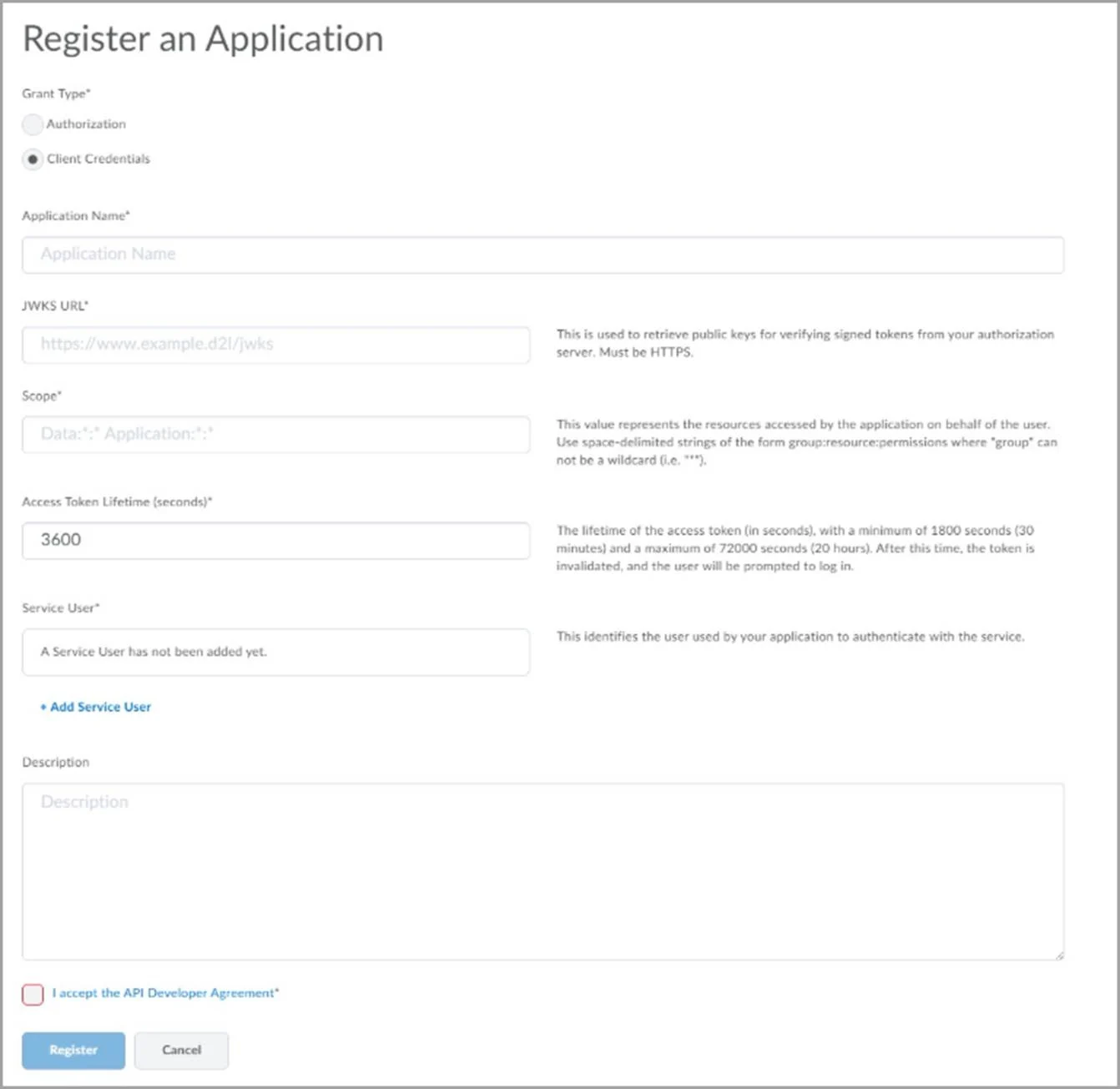

Afirmaciones de cliente JWT

A diferencia de los secretos de cliente tradicionales, una afirmación de cliente es un token web JSON firmado y de corta duración, creado con la clave privada de la aplicación. Brightspace lo valida utilizando las claves públicas almacenadas en un JWKS que el administrador especifica durante el registro de la aplicación.

Este enfoque ofrece lo siguiente:

- No hay secretos compartidos para administrar

- Protección contra ataques de repetición

- Tokens de corta duración y no renovables

- Criptografía asimétrica sólida

- Alineación con las prácticas recomendadas de OAuth 2.0 (RFC 7523, RFC 7519, RFC 6749)

Logra un equilibrio entre la flexibilidad para los desarrolladores y la sólida seguridad para los administradores.

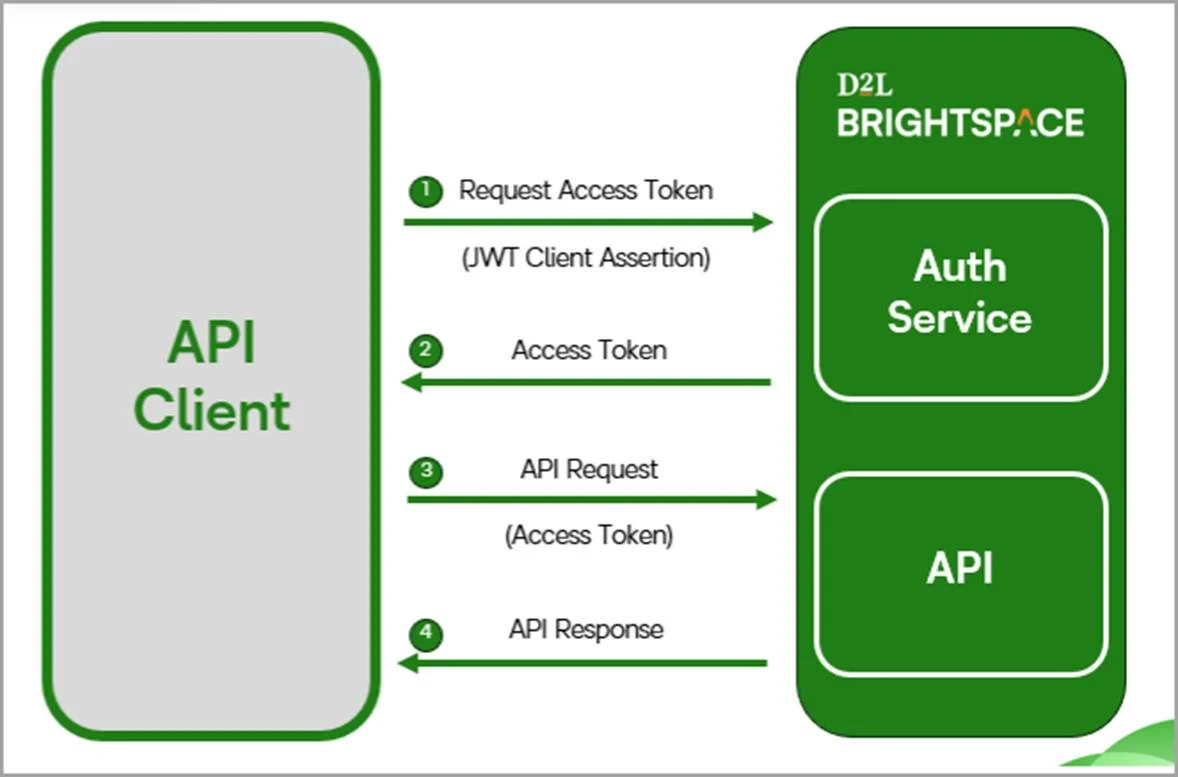

Cómo trabajan los usuarios de servicio con las credenciales de cliente

Cada aplicación de credenciales de cliente OAuth 2.0 debe estar asociada con un usuario de servicio. Cuando la aplicación solicita un token:

- Envía una afirmación JWT firmada.

- Brightspace valida la firma mediante JWKS registrado.

- Brightspace emite un token de acceso de corta duración.

- Cualquier llamada de API realizada con ese token se realiza con los permisos del usuario de servicio asociado.

Registrar una aplicación: un vistazo rápido

Para registrar una aplicación de credenciales de cliente en Brightspace, los administradores simplemente deben realizar lo siguiente:

- Crear un usuario de servicio

- Asignar permisos de alcance limitado

- Registrar una aplicación de OAuth y especificar la URL de JWKS

- Vincular el usuario de servicio a la aplicación

- Probar e implementar

Este flujo de trabajo mantiene la configuración ligera y ayuda a las instituciones a mantener límites de seguridad sólidos.

Cuando utilizar cada flujo de OAuth

Situación

|

Flujo recomendado

|

|---|

| Un ser humano inicia sesión y otorga acceso |

Código de autorización y tokens de actualización |

| Un sistema de back-end necesita acceso continuo sin ningún usuario presente |

Credenciales de cliente y usuario de servicio |

| Tareas programadas, flujos de procesamiento de datos, software intermedio, sincronizaciones en segundo plano |

Credenciales de cliente y usuario de servicio |

Nota: Si no hay personas involucradas, la aplicación debe autenticarse como si fuera un usuario de servicio.

Lo que esto significa para desarrolladores y administradores

Con los usuarios de servicio y la nueva concesión de credenciales de cliente OAuth 2.0, Brightspace ahora ofrece lo siguiente:

- Un enfoque de autenticación moderno basado en los estándares de la industria

- Seguridad sólida sin secretos compartidos

- Separación clara entre cuentas humanas y de máquinas

- Control de permisos de API detallado

- Administración sencilla del ciclo de vida de la integración

- Una base escalable para futuras mejoras de extensibilidad

Estas capacidades fortalecen la experiencia general de integración de Brightspace para instituciones y desarrolladores.

¿Qué sigue?

Seguiremos ampliando la documentación, los ejemplos y las herramientas para desarrolladores que admiten las integraciones de OAuth y Brightspace. Esta versión proporciona una base importante para futuras mejoras en la forma en que los administradores configuran y administran las integraciones.

Si está creando o manteniendo integraciones en Brightspace, esté atento a las próximas notas de la versión y actualizaciones de nuestra documentación para desarrolladores.

Recursos adicionales